Timthumb-haavoittuvuus tekee monet Googlen estämät Wordpress-sivustot

Wordpress Turvallisuus / / March 17, 2020

Google-haittaohjelmien varoitukset aloitti poppumisen kaikkialla Internetissä tämän kuukauden alussa, ja jopa nyt sivustot tarttuvat edelleen itsenäisillä Internet-skripteillä. Jos käytät WordPress-sivustoa mukautetulla premium-teemalla, saatat jo nähdä yllä olevan viestin, kun yrität käydä verkkosivustollasi (Toivottavasti ei….). Ongelma liittyy haavoittuvuuteen, joka äskettäin löydettiin suositusta kuvankäsittelyohjelmasta, nimeltään Timthumb. Skripti on erittäin suosittu premium-WordPress-teemoissa, mikä tekee tästä hyväksikäytöstä erityisen vaarallisen, koska koodin hyväksikäyttö on ollut luonnossa jo useita viikkoja. Hyvä uutinen on, että aion tarkistaa paitsi miten jo havaita, että olet jo saanut tartunnan, myös kuinka korjata blogiisi estääksesi tartunnan.

Google-haittaohjelmien varoitukset aloitti poppumisen kaikkialla Internetissä tämän kuukauden alussa, ja jopa nyt sivustot tarttuvat edelleen itsenäisillä Internet-skripteillä. Jos käytät WordPress-sivustoa mukautetulla premium-teemalla, saatat jo nähdä yllä olevan viestin, kun yrität käydä verkkosivustollasi (Toivottavasti ei….). Ongelma liittyy haavoittuvuuteen, joka äskettäin löydettiin suositusta kuvankäsittelyohjelmasta, nimeltään Timthumb. Skripti on erittäin suosittu premium-WordPress-teemoissa, mikä tekee tästä hyväksikäytöstä erityisen vaarallisen, koska koodin hyväksikäyttö on ollut luonnossa jo useita viikkoja. Hyvä uutinen on, että aion tarkistaa paitsi miten jo havaita, että olet jo saanut tartunnan, myös kuinka korjata blogiisi estääksesi tartunnan.

Kuinka tarkistaa, onko sinulla ongelma

Sen lisäksi, että näet Chromessa samanlaisen varoituksen kuin yllä käydessäsi sivustollasi, on olemassa kaksi helppoa tapaa nähdä, onko WordPress-asennuksesi tartunnan saanut.

Ensimmäinen on Sucurin suunnittelema ulkoinen WordPress-skanneri: http://sitecheck.sucuri.net/scanner/

Toinen on palvelinpuolen komentosarja, jonka lataat sivustoosi ja lataat sitten selaimelta. Tämä on saatavana osoitteessa http://sucuri.net/tools/sucuri_wp_check.txt ja ne on nimettävä uudelleen lataamisen jälkeen alla olevien Sucurin ohjeiden mukaisesti:

- Tallenna komentosarja paikalliselle koneellesi napsauttamalla hiiren kakkospainikkeella yllä olevaa linkkiä ja tallenna linkki nimellä

- Kirjaudu sivustoosi sFTP: n tai FTP: n kautta (suosittelemme sFTP / SSH)

- Lataa skripti juuri WordPress-hakemistoon

- Nimeä sucuri_wp_check.txt uudelleen nimeksi sucuri_wp_check.php

- Suorita komentosarja valitsemasi selaimen kautta - omaverkkotunnuksesi.com/sucuri_wp_check.php - Muista vaihtaa verkkotunnuksesi URL-osoite ja missä ikinä olet ladannut tiedoston

- Tarkista tulokset

Jos skannerit tarttuvat tartunnan saaneisiin tiedostoihin, haluat poistaa tartunnan saaneet tiedostot välittömästi. Mutta vaikka skannerit näyttäisivätkin "kaikki selkeät", todennäköisesti silti esiintyy ongelma todellisessa timpumin asennuksessa.

Kuinka voin korjata sen?

Ensinnäkin, jos et ole vielä tehnyt niin - varmuuskopioi ja lataa kopio WordPress-hakemistosta ja MySQL-tietokannasta. Katso ohjeet MySQL-tietokannan varmuuskopioinnista WordPress Codex. Varmuuskopiosi voi sisältää roskaa, mutta se on parempi kuin aloittaa tyhjästä.

Ota seuraavaksi timthumbin viimeisin versio osoitteessa http://timthumb.googlecode.com/svn/trunk/timthumb.php

Nyt meidän on suojattava uusi timbthumb .php ja tehtävä siitä, jotta ulkoiset sivustot eivät voi aktivoida ajon komentosarjoja. Voit tehdä tämän seuraavasti:

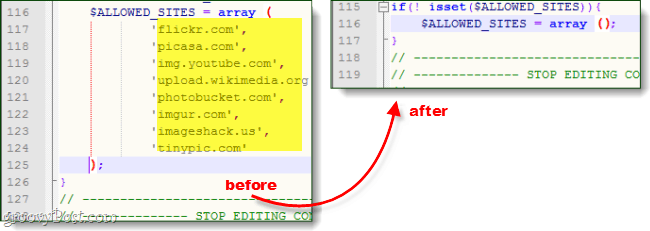

- Käytä tekstieditoria kuten Notepad ++ ja siirry riville 27 kohdassa timbthumb.php - Sen pitäisi lukea $ sallitut sivustot = taulukko (

- Poista kaikki luetellut sivustot, kuten “imgur.com” ja “tinypic.com”

- Kun olet poistanut kaiken, sulujen on nyt oltava tyhjiä ja suljettuja seuraavasti: $ sallitut sivustot = taulukko();

- Tallenna muutokset.

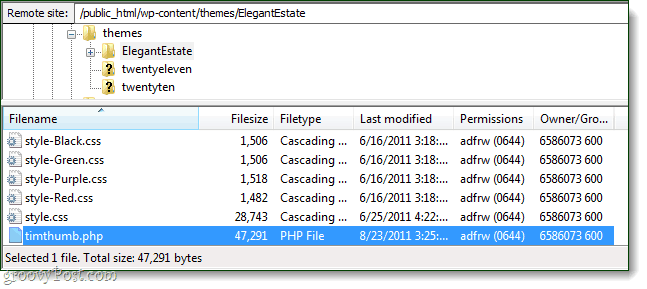

Okei, nyt kun uusi timbthumb-skriptisi on suojattu, sinun on muodostettava yhteys verkkosivustosi palvelimeen FTP: n tai SSH: n kautta. Useimmissa timpthumbia käyttävissä WordPress-mukautetuissa teemoissa se sijaitsee wp-content \ teemat \ [THEMENAME] kansio. Poista vanha timbhumb.php ja korvaa se uudella. Jos palvelimellasi on enemmän kuin yksi kopio timbthumb-tiedostosta, sinun on ehdottomasti korvattava kaikki ne - huomioi, että joskus heitä vain kutsutaan thumb.php.

Kun olet päivittänyt verkkopalvelimesi timbthumb-tiedoston ja puhdistanut kaikki yllä olevien skannerien havaitset tiedostot, sinulla on enemmän tai vähemmän hyvä mennä. Jos arvelet päivittää hiukan myöhässä ja saatat jo olla tartunnan saanut, ota heti yhteyttä verkko-isäntään ja pyydä häntä tekemään Web-palvelimellesi täydellinen AV-skannaus. Toivottavasti sitten voi auttaa korjaamaan tilanteen, muuten joudut ehkä palauttamaan varmuuskopion.