Apple julkaisee valtavan iOS 11.3 -päivityksen iPhonelle ja iPadille

Ipad Omena Iphone Ios / / March 16, 2020

Viimeksi päivitetty

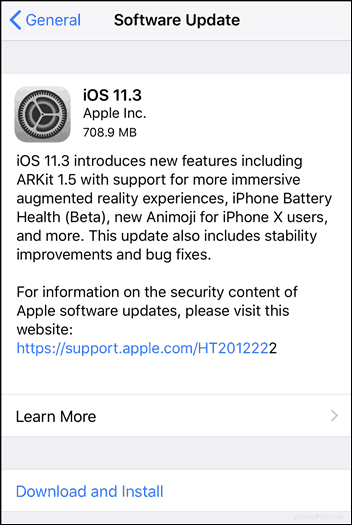

Apple julkaisi tänään suuren päivityksen iPhoneille ja iPadille. iOS 11.3 lisää uusia ominaisuuksia ja parannuksia AR: lle, akunkestoon ja tietysti lukuisiin tietoturvakorjauksiin.

Pari kuukautta sitten Apple antoi hiukan huippua tämän kevään suurimman iOS 11.3 -päivityksen tuloksista. Mutta mitä käyttäjät eivät odottaneet, oli päivityksen ennennäkemättömän suuri koko, johon tutustumme vähän. Versio 11.3 koskettaa suurta määrää mobiili-käyttöjärjestelmää kellosta alhaisen tason elementteihin, kuten tiedostojärjestelmä, ydin, iCloud, laajennukset ja tietoturva. Tämä näyttää ehdottomasti päivitykseltä, josta haluat ehkä tehdä nopean varmuuskopion ennen ohjelmistopäivityksen käynnistämistä. Ennen kuin aloitat päivitystyön, katsotaanpa lyhyesti mitä sisältöön sisältyy.

Mitä uutta iOS 11.3 -päivityksessä ja pitäisikö sinun päivittää?

Vaikka versio 11.2.6 korjaa kaatumiin liittyviä pieniä virheitä, jotka voidaan laukaista, kun tarkastelet tekstiä intialaisin kirjaimin, 11.3 esittelee pyykkiluettelon korjauksista, ominaisuuksista ja parannuksista. Kriittinen lisäys on akun terveysominaisuus, jonka avulla käyttäjät voivat paremmin ymmärtää heidän iOS-laitteensa suorituskykyä.

Tämä johtui osittain vastavirtaan, jonka Apple sai, kun havaittiin, että yritys hidastaa vanhempia laitteita kompensoidakseen akun kestoa, kun iOS: n uudet versiot julkaistiin. Monet käyttäjät eivät suhtautuneet liian ystävällisesti tähän tuntemattomaan muutokseen ja vei Cupertinon behemotin tehtävään pitäen sitä salassa. Yhtiö on avoimempi iOS 11.3: n kanssa lisäämällä tämä ominaisuus, joka tarjoaa lisätietoja maksimikapasiteetista ja huipputehokkuudesta. Huomaa kuitenkin, että ominaisuus on edelleen beetaversio eikä sitä ole vielä saatavana iPadiin.

Apple vetoaa suuresti lisättyyn todellisuuteen, uuteen tekniikkaan, joka upottaa virtuaalisen sisällön todelliseen maailmaan. iOS 11.3 esittelee ARKit 1.5: n, jonka avulla kehittäjät voivat luoda entistä syvempää sisältöä sovelluksiinsa. Itse tekniikka ymmärtää paremmin ympäristöjä, pintoja ja esineitä.

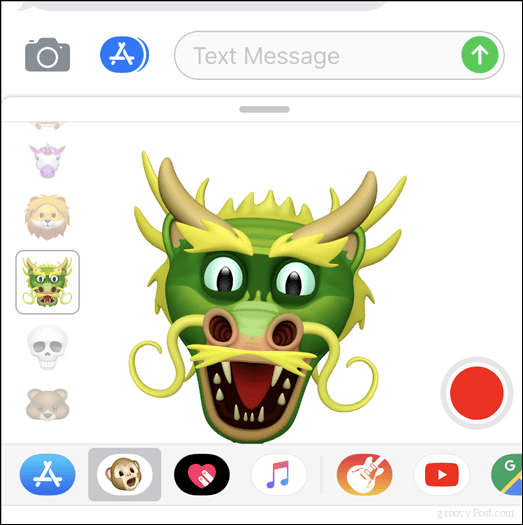

Maanläheisiin ominaisuuksiin kuuluu uusi animoji, joka on yksinoikeudella iPhone X: lle. Neljä uutta merkkiä ovat leijona, ruskea karhu, vihreä lohikäärme ja kallo. Pelasin vähän animojilla, ja he ovat hauskoja parin ensimmäisen minuutin ajan, mutta se ei ole niin välttämätön kuin mainoksissa ja sosiaalisessa mediassa näyttää. Se on AR: n hyvä toteutus ja Apple rakentaa sitä, vaikka sen käyttäminen maksaa 1000 dollaria dollaria.

Business Chat, uusi viestinvälitysominaisuus, jota yritys esikatseli, mutta jota ei koskaan julkaistu, on nyt saatavana 11.3. Käyttäjät voivat hakea asiakastukea suosituilta yrityksiltä, kuten Hilton, Wells Fargo ja Lowes. Terveyssovellukseen on myös parannuksia, jotta käyttäjät voivat helposti käyttää terveystietoaan tuetun palveluntarjoajan kautta. Luvatut iCloud-viestit eivät koskaan tehneet siitä lopullista julkaisua, vaikka se oli saatavilla betassa. Vaikuttaa siltä, että Apple noudattaa sisäistä lupaustaan julkaista ominaisuuksia vain, kun ne ovat vankat (paitsi iPhonen akun terveysominaisuus…).

Järjestelmään, joka sisältää App Storen, on vielä paljon parannuksia; käyttäjät voivat nyt lajitella arvostelujaan, ja sovelluksen yksityiskohdille on parempi pääsy.

IOS 11.3 -päivitys tulee 712 Mt: llä iPhonessa (630 Mt iPadillani), ja se on saatavana laitteille, kuten iPhone 5s ja uudemmat, iPad Air ja uudemmat, ja iPod Touch 6. sukupolvi. Käyttäjät voivat ladata päivityksen muodostamalla yhteyden langattomaan verkkoon, käynnistämällä Asetukset> Yleiset> Ohjelmistopäivitys ja napauttamalla Lataa ja asenna.

Tässä on luettelo iOS 11.3: n ylimääräisistä virhekorjauksista ja tietoturvapäivityksistä:

Kello

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Henkilö, jolla on fyysinen pääsy iOS-laitteeseen, voi nähdä iTunesissa käytetyn sähköpostiosoitteen

Kuvaus: Hälytysten ja ajastimien käsittelyssä oli tietojen paljastamiseen liittyvä ongelma. Tätä asiaa käsiteltiin parantamalla pääsyrajoituksia.

CVE-2018-4123: Zaheen Hafzar M M (@zaheenhafzer)

CoreFoundation

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Sovellus voi saada korkeammat käyttöoikeudet

Kuvaus: Kilpailuolosuhteille annettiin lisävalidointi.

CVE-2018-4155: Samuel Groß (@ 5aelo)

CVE-2018-4158: Samuel Groß (@ 5aelo)

CoreTextin

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Haitallisen merkkijonon käsittely voi johtaa palvelun epäämiseen

Kuvaus: Palvelun epäämisongelmaan tarttui parantamalla muistin käsittelyä.

CVE-2018-4142: Robin Leroy, Google Switzerland GmbH

Tiedostojärjestelmän tapahtumat

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Sovellus voi saada korkeammat käyttöoikeudet

Kuvaus: Kilpailuolosuhteille annettiin lisävalidointi.

CVE-2018-4167: Samuel Groß (@ 5aelo)

Tiedostot-widget

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: File Widget saattaa näyttää lukitun laitteen sisällön

Kuvaus: File Widget näytti välimuistissa olevia tietoja ollessa lukittuna. Tätä asiaa käsiteltiin parannetulla valtionhallinnolla.

CVE-2018-4168: Brandon Moore

Löydä iPhoneni

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Henkilö, jolla on fyysinen pääsy laitteeseen, voi ehkä poistaa käytöstä Löydä iPhonen kirjoittamatta iCloud-salasanaa

Kuvaus: Valtionhallintaongelma oli olemassa palautettaessa varmuuskopiosta. Tämä ongelma ratkaistiin parantamalla tilan tarkistusta palautuksen aikana.

CVE-2018-4172: Viljami Vastamäki

iCloud-asema

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Sovellus voi saada korkeammat käyttöoikeudet

Kuvaus: Kilpailuolosuhteille annettiin lisävalidointi.

CVE-2018-4151: Samuel Groß (@ 5aelo)

Ydin

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Haittaohjelma voi pystyä suorittamaan mielivaltaisen koodin ytimen oikeuksilla

Kuvaus: Useita muistin vioittumiskysymyksiä käsiteltiin parannetulla muistin käsittelyllä.

CVE-2018-4150: tuntematon tutkija

Ydin

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Sovellus voi pystyä lukemaan rajoitetun muistin

Kuvaus: Validointikysymys on käsitelty parannetulla tulojen puhdistuksella.

CVE-2018-4104: Ison-Britannian kansallinen tietoturvakeskus (NCSC)

Ydin

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Sovellus voi pystyä suorittamaan mielivaltaisen koodin ytimen oikeuksilla

Kuvaus: Muistin vioittumiskysymystä käsiteltiin parannetulla muistin käsittelyllä.

CVE-2018-4143: derrek (@ derrekr6)

posti

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Hyödyllisessä verkkoasemassa oleva hyökkääjä voi pystyä sieppaamaan S / MIME-salatun sähköpostin sisällön.

Kuvaus: Epäjohdonmukainen käyttöliittymäongelma korjattiin parannetulla tilanhallinnalla.

CVE-2018-4174: tuntematon tutkija, tuntematon tutkija

NSURLSession

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Sovellus voi saada korkeammat käyttöoikeudet

Kuvaus: Kilpailuolosuhteille annettiin lisävalidointi.

CVE-2018-4166: Samuel Groß (@ 5aelo)

PluginKit

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Sovellus voi saada korkeammat käyttöoikeudet

Kuvaus: Kilpailuolosuhteille annettiin lisävalidointi.

CVE-2018-4156: Samuel Groß (@ 5aelo)

Pikainen vilkaisu

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Sovellus voi saada korkeammat käyttöoikeudet

Kuvaus: Kilpailuolosuhteille annettiin lisävalidointi.

CVE-2018-4157: Samuel Groß (@ 5aelo)

Safari

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Haitallisen verkkosivuston vierailu napsauttamalla linkkiä voi johtaa väärentämiseen käyttöliittymässä

Kuvaus: Epäjohdonmukainen käyttöliittymäongelma korjattiin parannetulla tilanhallinnalla.

CVE-2018-4134: Tencent's Xuanwu Lab -yrityksen (tencent.com) xisigr, Tencent Security Platform Departmentin Zhiyang Zeng (@Wester)

Safari Login AutoFill

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Haitallinen verkkosivusto voi pystyä suodattamaan automaattisesti täytettyjä tietoja Safarissa ilman käyttäjän nimenomaista vuorovaikutusta.

Kuvaus: Safari-automaattinen täyttö ei edellyttänyt nimenomaista käyttäjän vuorovaikutusta ennen tapahtumaa. Asiaa käsiteltiin parannetun automaattisen täytön heuristiikan avulla.

CVE-2018-4137

SafariViewController

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Haitallisen verkkosivuston käyminen voi johtaa väärentämiseen käyttöliittymässä

Kuvaus: Tilanhallintaongelmaan ratkaistiin poistamalla tekstinsyöttö käytöstä, kunnes kohdesivu latautuu.

CVE-2018-4149: Abhinash Jain (@abhinashjain)

turvallisuus

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Haittaohjelma voi pystyä nostamaan käyttöoikeuksia

Kuvaus: Puskurin ylivuoto käsiteltiin parannetulla koon validoinnilla.

CVE-2018-4144: Abraham Masri (@cheesecakeufo)

varastointi

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Sovellus voi saada korkeammat käyttöoikeudet

Kuvaus: Kilpailuolosuhteille annettiin lisävalidointi.

CVE-2018-4154: Samuel Groß (@ 5aelo)

Järjestelmäasetukset

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Kokoonpanoprofiili voi jäädä väärin voimaan poistamisen jälkeen

Kuvaus: CFP-referensseissä oli ongelma. Tätä ongelmaa hoidettiin parantamalla asetusten puhdistusta.

CVE-2018-4115: Johann Thalakada, Vladimir Zubkov ja Matt Vlasach, Wandera

Puhelimet

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Etähyökkääjä voi aiheuttaa laitteen odottamattoman uudelleenkäynnistyksen

Kuvaus: Nollaosoittimen virheellisyysongelma oli olemassa luokan 0 tekstiviestejä käsitellessä. Tämä ongelma ratkaistiin parannetulla viestin validoinnilla.

CVE-2018-4140: @mjonsson, Arjan van der Oest, Voiceworks BV

Web-sovellus

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Evästeet voivat yllättäen jatkaa verkkosovelluksessa

Kuvaus: Evästeiden hallintaan liittyvä kysymys käsiteltiin parannetulla valtionhallinnalla.

CVE-2018-4110: Ben Compton ja Jason Colley, Cerner Corporation

WebKit

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Haitallisen web-sisällön käsittely voi johtaa mielivaltaisen koodin suorittamiseen

Kuvaus: Useita muistin vioittumiskysymyksiä käsiteltiin parannetulla muistin käsittelyllä.

CVE-2018-4101: Yuan Deng, Ant-Financial Kevään Vuoden Turvalaboratoriosta

CVE-2018-4114: löytänyt OSS-Fuzz

CVE-2018-4118: Jun Kokatsu (@shhnjk)

CVE-2018-4119: tuntematon tutkija, joka työskentelee Trend Mikron Zero Day Initiativen kanssa

CVE-2018-4120: Hanming Zhang (@ 4shitak4) Qihoo 360 Vulcan -tiimistä

CVE-2018-4121: Natalie Silvanovich Google Zero -projektista

CVE-2018-4122: Trend Micro -yrityksen Zero Day -aloitteen WanderingGlitch

CVE-2018-4125: Trend Micro -yrityksen Zero Day -aloitteen WanderingGlitch

CVE-2018-4127: tuntematon tutkija, joka työskentelee Trend Mikron Zero Day Initiativen kanssa

CVE-2018-4128: Zach Markley

CVE-2018-4129: kuten Baidu Security Lab, yhteistyössä Trend Micro: n Zero Day Initiativen kanssa

CVE-2018-4130: Omair työskentelee Trend Micro: n Zero Day Initiativen kanssa

CVE-2018-4161: Trend Micro -yrityksen Zero Day -aloitteen WanderingGlitch

CVE-2018-4162: Trend Micro -yrityksen Zero Day -aloitteen WanderingGlitch

CVE-2018-4163: Trend Micro -yrityksen Zero Day -aloitteen WanderingGlitch

CVE-2018-4165: Hanming Zhang (@ 4shitak4) Qihoo 360 Vulcan -tiimistä

WebKit

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Odottamaton vuorovaikutus indeksointityyppien kanssa aiheuttaen ASSERT-virheen

Kuvaus: JavaScriptin ytimen toiminnon käsittelyssä oli taulukkoindeksointiongelma. Tätä asiaa käsiteltiin parantamalla tarkastuksia

CVE-2018-4113: löytänyt OSS-Fuzz

WebKit

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Haitallisen verkkosisällön käsittely voi johtaa palvelun epäämiseen

Kuvaus: Muistin vioittumisongelma hoidettiin parantamalla tulojen validointia

CVE-2018-4146: löytänyt OSS-Fuzz

WebKit

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Haitalliset verkkosivut voivat suodattaa tiedon ristiinlähteen

Kuvaus: Haun sovellusliittymässä oli esiintynyt ristiinlähetysongelma. Tähän pyrittiin parantamalla tulojen validointia.

CVE-2018-4117: tuntematon tutkija, tuntematon tutkija

WindowServer

Saatavana: iPhone 5: lle ja uudemmalle, iPad Airille ja uudemmille sekä iPod touchin 6. sukupolvelle

Vaikutus: Epäoikeutettu sovellus voi pystyä kirjaamaan muihin sovelluksiin syötettyjä näppäilyjä, vaikka suojattu syöttötila olisi käytössä

Kuvaus: Skannaamalla avaintilat, etusijainen sovellus voi kirjata muihin sovelluksiin syötettyjä näppäilyjä, vaikka suojattu syöttötila olisi käytössä. Tätä asiaa käsiteltiin parannetulla valtionhallinnolla.

CVE-2018-4131: Andreas Hegenberg, folivora. AI GmbH

Lähde

Pitäisikö sinun päivittää uuteen versioon? Otin syksyllä tänä iltana vain sinua varten ja päivitin useita laitteita. Toistaiseksi niin hyvä. IPad Pro -prosessani tuuli sen läpi melko nopeasti, valmistuessaan noin 10 minuutissa, mutta iPhone 6s alkaa näyttää ikänsä hiukan. Vuoden 2015 iPhone kesti noin 20 minuuttia valmis ja siellä oli pari uudelleenkäynnistystä ja joitain alkuperäisiä grogginess, joka laantui pian sen jälkeen. Toisin sanoen riskin niin suuren päivityksen vuoksi, että en varmuuskopioi. Suosittelen varmuuskopiointia ennen päivittämistä heti.

Käytän uutta iPad Prota A10x Fusion -prosessorin kanssa, joten tällaiset päivitykset eivät ole mitään sen käsittelemistä. Kerro meille, kuinka se toimii sinulle, etenkin vanhemmissa iPodeissa ja iPhoneissa.