Mitä on salattu DNS-liikenne?

Yksityisyys Turvallisuus Dns Sankari / / August 24, 2023

Julkaistu

Tietoturvasi ja yksityisyytesi suojaamiseksi on tärkeää ymmärtää salattu DNS-liikenne ja miksi sillä on merkitystä.

Internetin laajalla, toisiinsa yhteydessä olevalla alueella Domain Name System (DNS) toimii keskeisenä oppaana kääntäen ihmisystävälliset verkkotunnukset, kuten "example.com", IP-osoitteiksi, joita koneet ymmärtävät. Joka kerta kun vierailet verkkosivustolla tai lähetät sähköpostin, DNS-kysely tehdään, mikä toimii siltana ihmisen tarkoituksen ja koneen toiminnan välillä. Nämä DNS-kyselyt ovat kuitenkin olleet esillä ja lähetetty selkeänä tekstinä vuosien ajan, mikä tekee niistä kultakaivoksen nuuskijat, hakkerit ja jopa jotkut Internet-palveluntarjoajat, jotka etsivät näkemyksiä käyttäjien Internetiin käyttäytymismalleja. Anna "salatun DNS-liikenteen" käsite, jonka tarkoituksena on suojata nämä tärkeät haut kapseloimalla ne salaussuojauskerroksiin.

Perinteisen DNS: n ongelma

Ennen kuin sukeltaa salatun DNS-liikenteen kuvaukseen, meidän pitäisi luultavasti puhua DNS-liikenteestä yleisesti. DNS (Domain Name System) on digitaalimaailmamme tukikohta. Ajattele sitä monimutkaisena hakemistona Internetiä varten; Sen tehtävänä ei ole vain tehdä verkkonavigaatiosta intuitiivista käyttäjille, vaan myös lisätä verkkopalveluiden kestävyyttä.

Sen ytimessä DNS kattaa välisen kuilun ihmisystävällinen ja koneystävällinen Internet-osoite muotoja. Jokapäiväiselle käyttäjälle monimutkaisen IP (Internet Protocol) -osoitteen, kuten "104.25.98.13" (esittää sen IPv4-osoite) tai 2400:cb00:2048:1:6819:630d (IPv6-muoto), voidaan yksinkertaisesti syöttää "groovypost.com" selain.

Kun ihmisille hyöty on selvä, sovelluksissa ja laitteissa DNS: n toiminta saa hieman toisenlaisen sävyn. Sen arvo ei välttämättä ole muistin tukeminen – ohjelmistot eivät loppujen lopuksi kamppaile unohtamisen kanssa kuten me. Sen sijaan DNS tässä tapauksessa vahvistaa joustavuutta.

Kuinka, kysyt? DNS: n avulla organisaatiot eivät rajoitu yhteen palvelimeen. Sen sijaan he voivat hajauttaa läsnäolonsa useille palvelimille. Tämä järjestelmä antaa DNS: lle valtuudet ohjaa käyttäjän optimaalisimmalle palvelimelle heidän tarpeisiinsa. Se voi johtaa käyttäjän lähellä olevaan palvelimeen, mikä eliminoi hitaan ja viiveille alttiiden käyttökokemusten todennäköisyyden.

Tämä strateginen suunta on kulmakivi useimmille pilvipalveluille, joissa DNS: llä on keskeinen rooli käyttäjien linkittämisessä lähellä olevaan laskentaresurssiin.

Tietosuojaongelmat DNS: ssä

Valitettavasti DNS on potentiaalisesti suuri tietosuojaongelma. Ilman jonkinlaista salausta, joka suojaa laitteesi kommunikaatiota DNS-selvittäjän kanssa, olet vaarassa joutua luvattomasti käsiksi DNS-vaihtoihisi tai muuttaa niitä.

Tämä kattaa yksityishenkilöiden tunkeutumisen Wi-Fi-verkkoosi, Internet-palveluntarjoajaasi (ISP) ja jopa välittäjiin. Seuraukset? Tietosuoja vaarantuu, kun ulkopuoliset havaitsevat käyttämäsi verkkotunnukset.

Sen ytimessä salaus on aina puolustanut a turvallinen ja yksityinen sisätilat selauskokemusta. Vaikka huomaa, että käyttäjä on käyttänyt 'groovypost.com' -sivustoa, saattaa tuntua triviaalilta, mutta suuremmassa kontekstissa se siitä tulee portaali, joka ymmärtää henkilön online-käyttäytymistä, mieltymyksiä ja mahdollisesti tavoitteita.

Sellainen kerätty data voi muuttua hyödykkeiksi, myydä yhteisöille taloudellisen hyödyn saamiseksi tai pahantahoisten toimijoiden aseeksi järjestääkseen veropetoksia.

Raportti, jonka on kuratoinut Neustarin kansainvälinen turvallisuusneuvosto Vuonna 2021 tämä uhka paljasti, että hämmästyttävät 72 % yrityksistä kohtasivat vähintään yhden DNS-hyökkäyksen edellisenä vuonna.

Lisäksi 58 % näistä yrityksistä koki merkittäviä tunkeutumisten jälkivaikutuksia. Kun DNS-rikkomukset lisääntyvät, salattu DNS-liikenne muodostuu suojana useille uhille, kuten vakoilulle, huijauksille ja erilaisille kehittyneille DNS-juoksuille.

Salattu DNS-liikenne: syvä sukellus

Salattu DNS-liikenne muuntaa läpinäkyvät DNS-tiedot suojattuun muotoon, jonka voivat tulkita vain viestivät entiteetit: DNS-asiakas (kuten selaimet tai verkkolaitteet) ja DNS-selvitin.

DNS-salauksen kehitys

Alun perin DNS: ään ei upotettu suojausattribuutteja. DNS syntyi aikaan, jolloin Internet oli syntymässä, vailla verkkokauppaa, pankkitoimintaa tai digitaalisia julkisivuja. DNS-salaus vaikutti tarpeettomalta.

Kuitenkin, kun käännymme nykyiseen maisemaan – jota leimaa sähköisen liiketoiminnan kukoistaminen ja kyberuhkien kasvu – DNS: n yksityisyyden lisäämisen tarve on tullut selväksi.

Kaksi näkyvää salausprotokollaa on syntynyt vastaamaan tähän tarpeeseen: DNS over TLS (DoT) ja DNS over HTTPS (DoH).

DNS TLS: n kautta (DoT)

DoT työllistää Transport Layer Security (TLS) protokolla DNS-dialogien suojaamiseksi ja kapseloimiseksi. Kiinnostavaa kyllä, TLS – jonka toinen nimimerkki SSL tunnistaa – käyttää HTTPS-verkkosivustojen salausta ja todennusta.

DNS-vuorovaikutuksissa DoT hyödyntää käyttäjän datagrammiprotokollaa (UDP) yhdistettynä TLS-suojaukseen. Ajamisen kunnianhimo? Vahvista käyttäjien yksityisyyttä ja estä mahdolliset haitalliset toimijat, jotka haluavat siepata tai muokata DNS-tietoja.

Portti 853 on DoT: n digitaalisten asukkaiden hallitseva portti. DoT-standardin kannattajat korostavat usein sen tehokkuutta painiskella ihmisoikeushaasteiden kanssa myrskyisillä alueilla.

Siitä huolimatta maissa, joissa ilmaisunvapautta rajoitetaan, DoT: n suojaava aura saattaa ironisesti korostaa käyttäjiä tehden heistä tukahduttavien hallintojen kohteena.

DNS HTTPS: n kautta (DoH)

DoH käyttää pohjimmiltaan HTTPS: ää DNS-etätulkintaan ja toimii ensisijaisesti portin 443 kautta. Onnistunut toiminta edellyttää DoH-palvelinta, joka isännöi kyselyn päätepistettä.

DOH: n käyttöönotto selaimissa

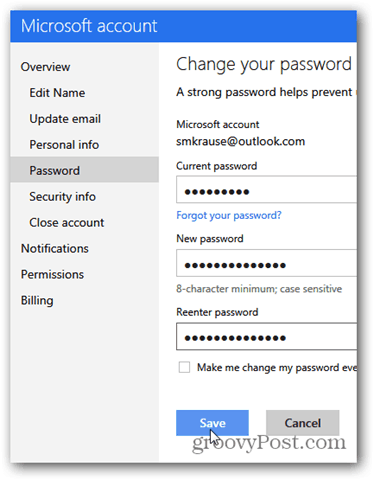

Google Chromen versiosta 83 lähtien sekä Windowsissa että macOS: ssä selain on omaksunut DoH: n, joka on käytettävissä sen asetuksista. Oikealla DNS-palvelinasetuksella Chrome korostaa DNS-pyyntöjä salauksella.

Lisäksi jokainen voi itse valita haluamansa DoH-palvelimen. Chrome jopa integroituu useisiin DoH-palveluntarjoajiin, kuten Google Public DNS ja Cloudflare.

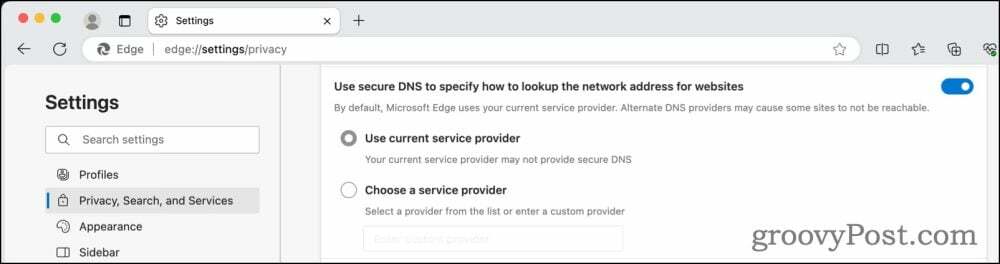

Microsoft Edge tarjoaa myös sisäänrakennettu tuki DoH: lle, navigoitava sen asetusten kautta. Kun Edge on aktivoitu ja yhdistetty yhteensopivaan DNS-palvelimeen, se varmistaa, että DNS-kyselyt pysyvät salattuina.

Yhteistyössä Cloudflaren kanssa vuonna 2018 Mozilla Firefox integroi DoH: n, joka tunnetaan nimellä Trusted Recursive Resolver. 25. helmikuuta 2020 alkaen yhdysvaltalaiset Firefoxin harrastajat voivat hyödyntää DoH: ta Cloudflaren ollessa oletusratkaisuna.

Opera-käyttäjät voivat myös kytkeä DoH: n päälle tai pois päältä selaimen asetusten kautta ohjaten DNS-pyynnöt oletuksena Cloudflareen.

DOH: n integrointi käyttöjärjestelmään

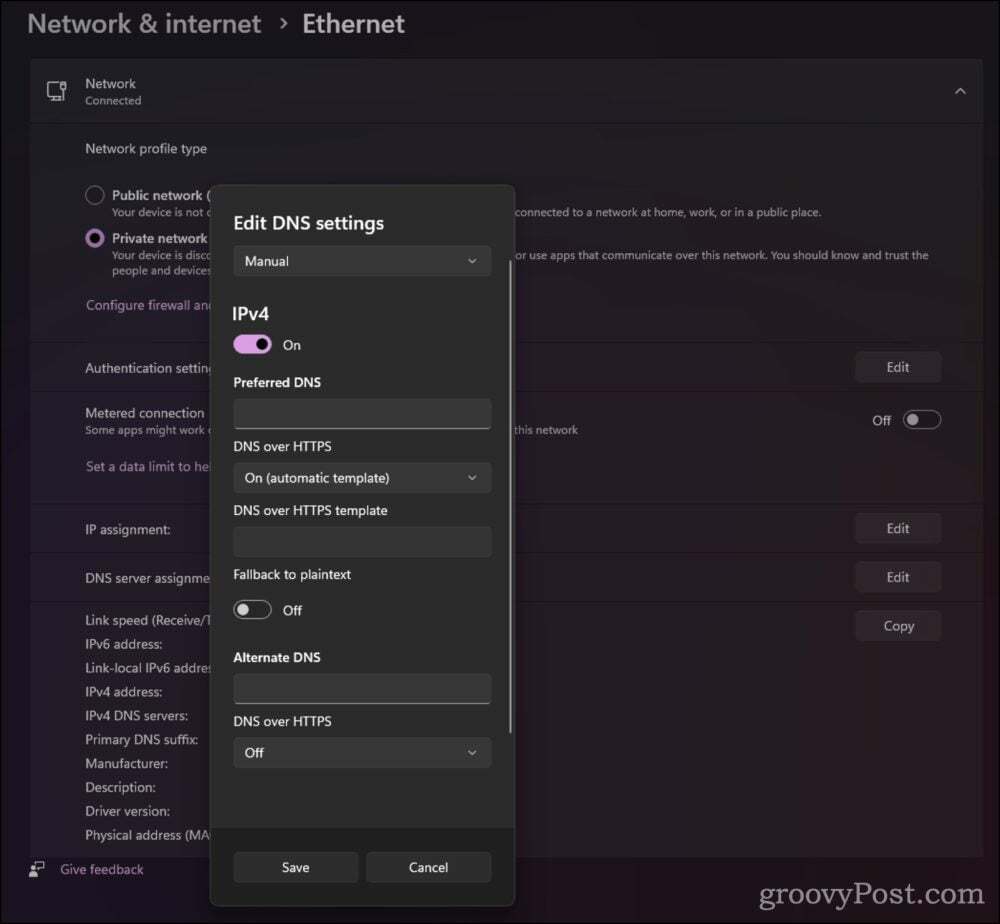

Historiallisesti Microsoftin käyttöjärjestelmät ovat epäröineet omaksua avantgarde-tekniikkaa. Windows 10 kuitenkin kääntyi kohti tulevaisuutta, jolloin käyttäjät voivat aktivoida DoH: n asetusten kautta.

Apple on uskaltautunut pidemmälle esittelemällä sovelluskeskeisiä salaustekniikoita. Tämä uraauurtava siirto antaa sovelluskehittäjille mahdollisuuden sisällyttää omat salatut DNS-kokoonpanonsa, mikä tekee toisinaan perinteiset ohjaimet vanhentuneita.

Salatun DNS-liikenteen laaja horisontti symboloi digitaalisen maailman kehitystä ja korostaa jatkuvaa turvallisuuden ja parannetun yksityisyyden tavoittelua.

Salattua DNS: ää koskeva kiista

Vaikka DNS-liikenteen salaus vahvistaa luottamuksellisuutta ja parantaa käyttäjien yksityisyyttä suojatoimenpiteillä, kuten ODoH: lla, kaikki eivät tue tätä muutosta. Kuilu on ensisijaisesti loppukäyttäjien ja verkko-operaattoreiden välillä.

Aiemmin verkko-operaattorit käyttivät DNS-kyselyitä estää haittaohjelmien lähteet ja muuta ei-toivottua sisältöä. Heidän pyrkimyksensä ylläpitää näitä käytäntöjä oikeutetuissa turvallisuus- ja verkonhallintatarpeissa on myös IETF ADD (Adaptive DNS Discovery) -työryhmän keskipiste.

Pohjimmiltaan keskustelua voidaan luonnehtia seuraavasti: "yleinen salaus" vs. "verkon suvereniteetti". Tässä on yksityiskohtainen selvitys:

Universaali DNS-liikenteen salaus

Suurin osa salausmenetelmistä riippuu DNS-selvittimistä, jotka on määritetty salausta varten. Nämä salausta tukevat ratkaisijat muodostavat kuitenkin vain pienen osan kokonaismäärästä.

DNS-ratkaisujen keskittäminen tai yhdistäminen on uhkaava ongelma. Rajoitettujen vaihtoehtojen ansiosta tämä keskittäminen luo houkuttelevia kohteita pahantahtoisille tahoille tai tunkeileville valvonnalle.

Useimmat salatut DNS-kokoonpanot antavat käyttäjien valita ratkaisunsa. Tietoisen valinnan tekeminen voi kuitenkin olla pelottavaa keskivertohenkilölle. Oletusvaihtoehto ei välttämättä aina ole optimaalinen useista syistä, kuten ratkaisejan isäntätoimialueesta, johtuen.

Keskitettyjen palvelinoperaattoreiden luotettavuuden mittaaminen on monimutkaista. Usein joudutaan luottamaan heidän julkisiin tietosuojailmoituksiinsa ja mahdollisesti heidän itsearviointiinsa tai kolmannen osapuolen arvioihin.

Ulkoiset arvostelut eivät aina ole vahvoja. Pääasiassa he perustavat johtopäätöksensä tarkastettavien antamiin tietoihin ja luopuvat perusteellisesta käytännön tutkimuksesta. Ajan mittaan nämä auditoinnit eivät välttämättä kuvasta tarkasti operaattorin käytäntöjä, varsinkin jos tapahtuu organisaatiomuutoksia.

Salattu DNS on vain yksi Internet-selailun puoli. Useat muut tietolähteet voivat silti seurata käyttäjiä, joten salattu DNS on lievennysmenetelmä, ei parannuskeino. Näkökohdat kuten salaamaton metadata ovat saatavilla ja informatiivisia.

Salaus saattaa suojata DNS-liikennettä, mutta tietyt HTTPS-yhteyssegmentit pysyvät läpinäkyvinä. Lisäksi salattu DNS voi kiertää DNS-pohjaisia estoluetteloita, vaikka sivustoille pääsy suoraan IP-osoitteen kautta tekee samoin.

Seurannan ja valvonnan aidosti torjumiseksi käyttäjien tulee tutkia kattavia ratkaisuja, kuten virtuaalisia yksityisverkkoja (VPN) ja Toria, mikä tekee liikenteen valvonnasta haastavampaa.

"Verkoston suvereniteetin" kanta

Salaus voi heikentää operaattorin kykyä valvoa ja myöhemmin säädellä tai korjata verkkotoimintoja. Tämä on keskeistä sellaisille toiminnoille kuin lapsilukko, yrityksen DNS-kyselyiden näkyvyys ja haittaohjelmien havaitseminen.

BYOD (Bring Your Own Device) -protokollan nousu, jonka ansiosta käyttäjät voivat olla vuorovaikutuksessa suojattujen järjestelmien kanssa henkilökohtaisten laitteiden käyttö aiheuttaa monimutkaisuutta erityisesti tiukoilla aloilla, kuten rahoitus ja terveydenhuolto.

Yhteenvetona voidaan todeta, että vaikka salattu DNS tarjoaa parempaa yksityisyyttä ja turvallisuutta, sen käyttöönotto on herättänyt vilkasta keskustelua, mikä korostaa monimutkaista tasapainoa käyttäjien yksityisyyden ja verkonhallinnan välillä.

Päätös: Luota salattuun DNS-liikenteeseen tai katso sitä yhtenä tietosuojatyökaluna

Kasvavien kyberuhkien ja lisääntyvien tietosuojahuolien aikakaudella digitaalisen jalanjäljen turvaaminen ei ole koskaan ollut kriittisempaa. Yksi tämän digitaalisen rajan peruselementeistä on Domain Name System (DNS). Perinteisesti nämä DNS-pyynnöt kuitenkin suoritettiin pelkkänä tekstinä, joka on alttiina kaikille uteliaille katseille, jotka saattoivat katsoa, olipa kyse sitten verkkorikollisista tai ylituotavista kolmansista osapuolista. Salattu DNS-liikenne on tullut ratkaisuksi tämän haavoittuvuuden poistamiseksi.

Sinun tehtäväsi on määrittää paras tapa käyttää salattua DNS: ää. Voit luottaa ohjelmistoratkaisuun, kuten Microsoft Edgen, Google Chromen ja muiden tarjoamiin selainominaisuuksiin. Jos käytät OpenDNS reitittimessäsikannattaa kuitenkin myös harkita yhdistämällä sen DNSCryptin kanssa turvallisuuden takaamiseksi.