Dell toimittaa kannettavat tietokoneet, joissa on vaarallinen juurivarmenne. Näin testaat tietokoneesi (päivitetty)

Turvallisuus / / March 18, 2020

Viikonlopun aikana havaittiin, että Dell on liukumassa juurikoodisertifikaattia nimeltä eDellRoot auttaakseen asiakastukea. Näin voit saada tartunnan.

Päivitys 24.11.2010: Dell vastaa tietoturvaongelmiin:

Dell on virallisesti vastannut eDellRoot-ongelmaan Tukiblogi. Se julkaisi oppaan: eDellRoot-varmenteen poisto-ohjeet sekä a pieni apuohjelma (suora linkki), joka poistaa sen automaattisesti puolestasi.

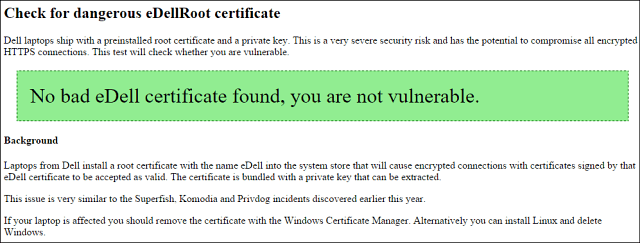

Voit testata, onko sinulla eDellRoot-varmenne napsauttamalla tämä linkki (mitä selitämme alla). Jos sinulla on se, suosittelemme, että luet Dellin blogin, lataa PDF-tiedosto ja noudata ohjeita päästäksesi eroon.

On myös syytä huomata, että tänään huomasimme, että se ei ole vain kannettavien tietokoneiden ongelma (josta ilmoitimme alun perin. Itse asiassa tämä on ongelma kaikissa Dell-tietokoneiden muodofaktoreissa. Jos sinulla on Dell-tietokone, tarkista onko eDellRoot järjestelmässäsi. Katso koko tarina alla olevasta raportista.

eDellRoot-varmenteen tietoturvariski

Viikonloppuna löydetty Dell Inc, joka osoittautuu toiseksi déjà vu -vuoteeksi, on (elokuusta lähtien) luistanut rootkit-varmenne nimeltään eDellRoot auttaakseen sitä, mitä yritys väittää olevansa helpompi pääsy tukipalveluihin heidän puolestaan Asiakkaat. Reddit-julkaisijan viesti, joka menee nimellä

Sain Delliltä kiiltävän uuden XPS 15 -kannettavan, ja yrittäessään ratkaista ongelmaa, minä havaitsi, että se oli esiasennettu itse allekirjoitetulla juurivarmentajalla (varmentaja) nimellä eDellRoot. Sen mukana tuli sen yksityinen avain, joka oli merkitty ei-vietäväksi. On kuitenkin edelleen mahdollista saada raakakopio yksityisestä avaimesta käyttämällä useita käytettävissä olevia työkaluja (käytin NCC Groupin Jailbreak-työkalua). Keskustellessamme tästä lyhyesti jonkun muun kanssa, joka oli myös löytänyt tämän, päätimme, että he toimittavat jokaisen kannettavaa tietokonetta, jota he jakavat samalla juurivarmenteella ja yksityisellä avaimella, hyvin samanlainen kuin mitä Superfish teki Lenovossa tietokoneissa. Niille, jotka eivät tunne, tämä on merkittävä tietoturva-aukko, joka vaarantaa kaikki Dellin viimeaikaiset asiakkaat. Lähde

Vain kertaus, Lenovo sai valtavan takaiskua, kun havaittiin, että yritys oli ladannut samanlaista rootkit-varmennetta kutsutaan superfish valituissa Lenovo-laitteissa. Yhtiö sai niin paljon huonoa lehdistöä teosta, että jotkut sanoivat tapahtuman todennäköisesti tuhoavan yrityksen pitkäaikaisen maineen suosituna tuotemerkkinä kuluttajien ja yritysten keskuudessa. Koska Lenovo on kiinalainen omistama yritys ja viimeaikaiset jäiset poliittiset suhteet Kiinaan ja Yhdysvaltoihin, yritys on siitä lähtien yrittänyt palauttaa luottamuksen kuluttajien kanssa. Tapaus oli niin paha, että Microsoftin piti auttaa puhdistamisessa julkaisemalla määritelmäpäivityksen Windows Defenderille, joka auttoi varmenteen poistamisessa.

Toistaiseksi käyttäjät ovat löytäneet haavoittuvan sertifikaatin Dell Inspiron 5000, XPS 15 ja XPS 13. Koska tämä on uusi kehitys, se voi olla myös muissa markkinoilla olevissa Dell-tietokoneissa.

Tapahtuman uskottiin olleen asianmukainen varoitus muille myyjille, mutta tietysti Dell, yksi kolmesta parhaimmasta PC-valmistajasta, näyttää olevan pudonnut halkeamien läpi. Yhtiö yrittää kääntyä asioihin jo julkaisemalla tiedotusvälineille seuraavan lausunnon:

Asiakkaiden turvallisuus ja yksityisyys ovat Dellin tärkein huolenaihe ja etusija. Viimeaikainen esiin tuotu tilanne liittyy laatikossa olevaan tukisertifikaattiin, jonka tarkoituksena on tarjota parempaa, nopeampaa ja helpompaa asiakastukikokemusta.

Valitettavasti sertifikaatti esitti tahattoman tietoturva-aukon. Tämän ratkaisemiseksi tarjoamme asiakkaillemme ohjeita, joilla varmenne poistetaan pysyvästi järjestelmistä suoraan sähköpostitse, tukisivustollamme ja teknisellä tuella.

Poistamme myös sertifikaatin kaikista eteenpäin liikkuvista Dell-järjestelmistä. Huomaa, että tämä ongelma ei vaikuta kaupallisiin asiakkaisiin, jotka kuvaavat omia järjestelmiään. Dell ei asenna mitään mainos- tai haittaohjelmia etukäteen. Varmenne ei asennu itseään uudelleen, kun se on poistettu kunnolla käyttämällä suositeltua Dell-prosessia.

Myös Dellin edustaja teki lausunto The Vergelle sanomalla: "Meillä on ryhmä, joka tutkii nykytilaa ja päivittää sinut heti, kun meillä on lisätietoja."

Koska ei ole yksityiskohtia siitä, mihin järjestelmiin mahdollisesti vaikuttaa, asiakkaiden on oltava riippuvaisia Dellistä saadakseen apua.

Onko Dell-tietokoneesi vaarassa? Näin testaat sen

Jos haluat tietää, vaikuttaako järjestelmääsi, voit tarkista tämä verkkosivusto luonut turvallisuustoimittaja Hanno Böck testaamaan järjestelmääsi sen läsnäolon kannalta.

Tähänastinen tutkimus on tarjonnut todisteita konseptiskenaarioista, joissa eDellRoot-sovellusta voidaan manipuloida ja käyttää voimassa oleviin varmenteisiin, jotka voivat laukaista hyökkäyksiä.